Smart Living - jak technologia wpływa na nasze codzienne życie

30 stycznia 2024, 15:16W dzisiejszym świecie, pełnym zaawansowanych technologii, koncepcja Smart Living staje się coraz bardziej powszechna. Innowacyjne rozwiązania elektroniczne przenikają do naszych domów, miejsc pracy i czasu wolnego, sprawiając, że nasze codzienne życie staje się bardziej komfortowe i efektywne.

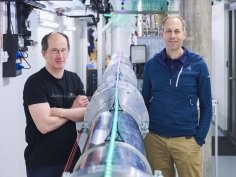

Szwajcarzy stworzyli pierwszy prawdziwy generator liczb losowych

28 maja 2026, 08:15Gdy rzucasz kostką wydaje się, że wynik jest całkowicie losowy. Kostka ma sześć ścianek, są równe szanse, że wypadnie jedna z nich. A jednak po tysiącach rzutów okazuje się, że jedna ściana wypada odrobinę częściej niż pozostałe. Do gry ze znajomymi to nie ma znaczenia, dla fizyka czy statystyka to fundamentalny problem każdego generatora liczb losowych, nawet najnowocześniejszego. Naukowcy z ETH Zurich po raz pierwszy w historii znaleźli sposób, by go obejść.

Windows Vista: opinie

30 stycznia 2007, 11:14Programiści wykonali imponującą pracę. Na potrzeby Visty powstało 30 tysięcy sterowników, system był pisany ponoć dwukrotnie (po trzech latach pracy pierwszą jego wersję wyrzucono podobno do kosza), a koszty jego wyprodukowania szacuje się na 6 miliardów dolarów. Powstaje więc pytanie – czy było warto?

Joanna Rutkowska podejmuje wyzwanie

29 czerwca 2007, 11:13Czterech znanych ekspertów ds. bezpieczeństwa, Dino Dai Zovi, Peter Ferrie z Symanteka, Nate Lawson z Root Labs i Thomas Ptacek z Matasaano rzuciło wyzwanie znanej polskiej specjalistce Joannie Rutkowskiej. Jest ona autorką technologii „Blue Pill”, która wykorzystuje technologię wirtualizacji procesorów AMD do ukrycia szkodliwego kodu.

Różowy na mróz

5 kwietnia 2008, 09:59Firma Eurovia ma bardzo interesujący pomysł na poprawienie bezpieczeństwa na drogach. Przedsiębiorstwo pracuje nad farbą, która zmienia kolor, gdy droga staje się oblodzona i ostrzega w ten sposób kierowców przed niebezpieczeństwem.

Stymulacja nerwu pomaga walczyć z bólem głowy

15 października 2008, 20:14Miniaturowy stymulator neuronów pozwala na redukcję nieprzyjemnych doznań związanych z przewlekłym bólem głowy aż o 80-95% - twierdzą badacze z Uniwersytetu Kalifornijskiego oraz Narodowego Szpitala Neurologii i Neurochirurgii w Londynie.

Drogowe odbijanie

11 marca 2009, 12:01Badania przeprowadzone przez naukowców z North Carolina State University dowiodły, że farba, którą maluje się znaki poziome na drogach, znacznie lepiej odbija światło w kierunku, z którego przebiegało malowanie. Innymi słowy, kierowca jadący w tym samym kierunku, w którym poruszało się urządzenie malujące znaki, będzie widział je wyraźniej.

Mozilla po stronie... Microsoftu

30 września 2009, 09:44Przed kilkoma dniami Google opublikowało wtyczkę dla Internet Explorera, która powoduje, że przeglądarka zaczyna używać silników WebKit i V8 wykorzystywanych przez Chrome. Ruch Google'a skrytykował Microsoft, a teraz do krytyki dołączyła... Mozilla.

Miller chce ujawnić 20 dziur zero-day

19 marca 2010, 12:25Charlie Miller, ekspert ds. bezpieczeństwa znany ze znalezienia licznych luk w systemie Mac OS X, zapowiada, że w przyszłym tygodniu podczas konferencji CanSecWest ujawni około 20 dziur typu zero-day, które są obecne w systemie Apple'a.

Walka z podróbkami

21 września 2010, 11:10Grupa amerykańskich senatorów przedstawiła projekt nowej ustawy, która umożliwiałaby Departamentowi Sprawiedliwości walkę z witrynami naruszającymi prawa własności intelektualnej, bez względu na to, w jakim kraju znajdują się te witryny.